انجمن مدیران و راهبران شبکه

Network Managers and Administrators

انجمن مدیران و راهبران شبکه

Network Managers and Administratorsدرباره من

روزانهها

همه- دستورات تنظیم آدرس IP و سایر پارامتر های شبکه در لینوکس

- آرشیو نرم افزار دانشگاه واشنگتون - دانلود نرم افزارهای امنیتی

- آموزش گام به گام نصب MRTG در لینوکس Ubuntu

- دانلود IOS های سیسکو

- DiGiBoy ، دانلود کرک نرم افزار های راهبری شبکه

- ZABBIX, The Enterprise-class Monitoring Solution for Everyone

- Manageengine, IT Management, Simplified ابزار های مفید جهت مدیریت شبکه

پیوندها

- List of TCP and UDP port numbers

- مرکز اطلاعات، آمار و امور رایانهای دانشگاه فردوسی مشهد

- آزمایشگاه و مرکز تخصصی آپا دانشگاه فردوسی مشهد

- it knowledge exchange

- گروه فناوری اطلاعات پرشین ادمین

- networkexperts

- Online Password Recovery Online Password Recovery

- راهنمای شبکه و آنتی ویروس - نویسنده: مهندس شکوفه قنبری نویسنده: مهندس شکوفه قنبری

- معین مجتهدین یزدی

- ریپوزیتوری یاب لینوکس اوبونتو

ابزارهای آنلاین و اطلاعات تخصصی

- HP ProLiant memory configurator ابزار آنلاین محاسبه حافظه رم سرور های HP

- The free repair guide for everything, written by everyone آموزش تعمیر وسایل و تجهیزات مختلف

- مقالات مفید در خصوص پیکربندی میکروتیک -Mikrotik مقالات مفید در خصوص پیکربندی میکروتیک -Mikrotik

دستهها

ابر برجسب

ایمان مجتهدین یزدی iman mojtahedin yazdi ccna security CCNA VMware Vsphere Datacenter Access Lists Cisco Catalyst 3750G Cisco CCNA Microsoft Windows Server Cisco Catalyst 2960 Cisco CCNA Security Cisco VMWare Vcenter Linuxجدیدترین یادداشتها

همه- راه حل مشکل غیر فعال بودن گزینه های STAGE و STAGE and INSTALL در هنگام بروز رسانی امنیتی نرم افزار VCENTER به نسخه 7.0.3

- بروز رسانی و نصب وصله های امنیتی بر روی سرور VMWare vCenter Appliance که در مود HA(high available) پیکربندی شده

- پیکربندی پروتکل SNMP روی VMWare vCenter Appliance

- جمع آوری برخی دستورات تست و رفع مشکل شبکه در ترمینال Shell هاست ESXi و VMWare vCenter

- رفع مشکل پر شدن پارتیشن Archive هارد اپلاینس vCenter v6.7

- نحوه اضافه نمودن آدرس شبکه دوم به VMWare vCenter v6.7

- پیکربندی SNMP v2.0 بر روی سیستم عامل VMWare ESXi 6.5

- راه اندازی WiFi Hotspot در مایکروسافت Windows 10

- Disable Storing History of Commands in LINUX

- سناریوی آماده آزمون عملی دوره APA-133 آزمایشگاه آپا - دانشگاه فردوسی مشهد

- دانلود جدیدترین نسخه نرم افزار Cisco Network Assistant Version 6.3.2

- کشف آسیب پذیری حیاتی در برخی سوئیچ های سیسکو و دانلود IOS های جدید - Download New Cisco Switch IOS

- راه کاری جهت رفع مشکل عدم امکان دسترسی به کنسول وب Cisco Prime Infrastructure

- [ بدون عنوان ]

- مشکل نصب آپدیت KB2982006 بر روی Windows Server 2012 R2 در زمان راه اندازی Microsoft Skype for Business

بایگانی

- بهمن 1400 1

- بهمن 1398 1

- آذر 1398 2

- شهریور 1398 2

- مرداد 1398 1

- آذر 1397 1

- اردیبهشت 1397 2

- فروردین 1397 2

- بهمن 1396 1

- دی 1396 1

- آبان 1396 1

- مرداد 1396 3

- اردیبهشت 1396 1

- فروردین 1396 1

- بهمن 1395 1

- دی 1395 1

- آبان 1395 3

- مهر 1395 1

- شهریور 1395 3

- مرداد 1395 2

- خرداد 1395 2

- اردیبهشت 1395 1

- فروردین 1395 2

- اسفند 1394 2

- بهمن 1394 3

- دی 1394 1

- آبان 1394 1

- مهر 1394 1

- مرداد 1394 3

- خرداد 1394 1

- اسفند 1393 3

- آذر 1393 1

- شهریور 1393 1

- خرداد 1393 1

- اردیبهشت 1393 1

- بهمن 1392 2

- دی 1392 1

- آذر 1392 5

- آبان 1392 2

- شهریور 1392 4

- مرداد 1392 2

- تیر 1392 1

- خرداد 1392 2

- فروردین 1392 2

- بهمن 1391 2

- مهر 1391 1

- مرداد 1391 4

- خرداد 1391 3

- آبان 1390 1

- مرداد 1390 1

- تیر 1390 1

- خرداد 1390 3

- فروردین 1390 1

- بهمن 1389 1

- آبان 1389 3

- مهر 1389 1

- شهریور 1389 4

- مرداد 1389 1

- تیر 1389 3

- خرداد 1389 2

- اردیبهشت 1389 5

- فروردین 1389 6

- بهمن 1388 2

تقویم

بهمن 1400| ش | ی | د | س | چ | پ | ج |

| 1 | ||||||

| 2 | 3 | 4 | 5 | 6 | 7 | 8 |

| 9 | 10 | 11 | 12 | 13 | 14 | 15 |

| 16 | 17 | 18 | 19 | 20 | 21 | 22 |

| 23 | 24 | 25 | 26 | 27 | 28 | 29 |

| 30 |

جستجو

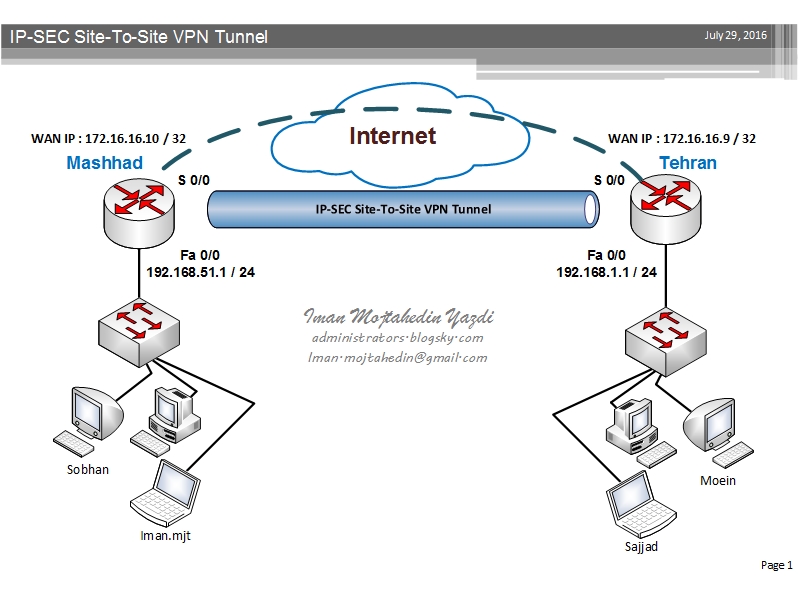

پیکربندی تانل IP-SEC بصورت Site-To-Site VPN بر روی لینک Point To Point بین دو روتر سیسکو

پیکربندی تانل IP-SEC بصورت Site-To-Site VPN بر روی لینک Point To Point بین دو روتر سیسکو

سلام

مطلبی که امروز تو این پست خدمتتون ارائه می کنم در حقیقت بازخوانی روایتیست از ویدئوی آموزشی جناب آقای Eric Spengler که در آرشیو YouTube به آدرس https://www.youtube.com/watch?v=aJB0E3_C4dQ و به شیوه بسیار شیوا و روان و البته فقط در حد اطلاعات لازم و کافی ارائه شده است.

لذا در این قسمت ضمن بازخوانی مجدد مطالب این فیلم آموزشی، قصد دارم با تجزیه و تحلیل زوایای فنی دستورات بکار رفته در پیکربندی IP-SEC ، با دقت و تمرکز بیشتری بصورت گام به گام در صدد درک بهتر نحوه پیکربندی این مکانیزم امنیتی برآییم.

طبق اطلاعات عنوان شده در این ویدئو، پیکربندی تانل IP-SEC بصورت Site-To-Site VPN شامل 5 مرحله به شرح موارد زیر میباشد:

- مرحله اول: پیکربندی ISAKMP Policy که طی آن پارامتر های مختص به فاز اول ایجاد تانل IP-SEC یعنی مرحله برقراری Trust relation sheep بصورت تنظیم Pre-Shared key یا Certificate مشخص و در هر دوطرف تنظیم می گردد.

- مرحله دوم: پیکربندی Transform set که در جریان آن پارامتر های مربوط به فاز دوم تانل IP-SEC و متد Encryption ، سایز کلید و الگوریتم Hashing مورد استفاده در جهت رمزنگاری داده های عبوری از داخل تانل مشخص می شوند.

- مرحله سوم: مشخص نمودن ترافیک عبوری از داخل تانل از طریق تعریف Access-List می باشد.

- مرحله چهارم: تعریف Crypto MAP جمع بندی و تعریف روابط بین پارامتر های تعریف شده در مراحل قبل خواهد بود.

- مرحله پنجم: و آخرین قدم در بهره برداری از تانل امن IP-SEC شامل مشخص نمودن اینترفیس فیزیکی یا GRE Tunnel ی خواهد بود که قرار است ترافیک تانل IP-SEC از طریق آن به سمت روتر طرف مقابل هدایت شود.

Step By Step configuration of site-to-site IP-SEC VPN tunnel:

!========== phase 1 ================================

crypto isakmp policy 10

encr aes 256

authentication pre-share

group 5

lifetime 3600

crypto isakmp key imanP@SS address 172.16.16.10

!

crypto ipsec security-association lifetime seconds 1800

!

!========== phase 2 ================================

crypto ipsec transform-set TRNFSiman esp-aes 256 esp-sha-hmac

!========== phase 3 ================================

crypto map CMAP 10 ipsec-isakmp

set peer 172.16.16.10

set security-association lifetime seconds 900

set transform-set TRNFSiman

match address 123

!========== phase 4 ================================

access-list 123 permit ip 192.168.1.0 0.0.0.255 192.168.51.0 0.0.0.255

!========== phase 5 ================================

ip route 192.168.51.0 255.255.255.0 FastEthernet0/0

!========== Last step ==============================

TEHRAN(config)#interface fastEthernet 0/1

TEHRAN(config-if)#crypto map CMAP

جهت ارزیابی و پایش وضعیت تانل و بررسی ترافیک انتقال داده شده از روی آن می توانید از دستورات زیر استفاده کنید: