انجمن مدیران و راهبران شبکه

Network Managers and Administrators

انجمن مدیران و راهبران شبکه

Network Managers and Administratorsآشنایی با قابلیت ها و بررسی نرم افزار امنیتی MS Forefront TMG

آشنایی با قابلیت ها و بررسی نرم افزار امنیتی

Microsoft Forefront TMG 2010

فهرست :

- چکیده

- واژه های کلیدی

- مقدمه

- معرفی نرم افزار MS Forefront TMG

- معرفی امکانات و قابلیت های نرم افزار امنیتی MS Forefront TMG

- نهانگاه (Cache)

- محیط چند شبکه ای (Multi-Network)

- دیواره آتش (Firewall)

- مقایسه سیستم فایروالینگ MS Forefront با فایروال های سخت افزاری

- انتشار سرویس(Service Publishing)

- تهدیدها و معایب

======================================================

1- چکیده

در این مستند، ابتدا نرم افزار MS Forefront TMG معرفی می شود. سپس ویژگی ها، ابزارها، نحوه مدیریت، ساختار اصلی، معماری و نحوه عملکرد آن مورد بررسی قرار می گیرد. مهمترین توانایی های این نرم افزار امنیتی به شرح موارد زیر است:

- دیواره آتش با قابلیت فیلترینگ در تمام لایه های هفت گانه شبکه (State-full Firewall)

- پراکسی (Proxy Server)

- تعادل بار ترافیک شبکه (Network Load Balance)

- نهان سازی اطلاعات عبوری (Server Cache)

- مسیریابی بین سگمنت های شبکه (Network Routing)

- پشتیبانی از شبکه های خصوصی مجازی (VPN Server)

- ثبت عملکرد کاربران و گزارش آن

- مشاهده و نظارت بر فعالیت کاربران

- امکان اعمال سیاست های مدیریتی در خصوص دسترسی کاربران به اینترنت بر اساس نام های کاربری و گروه های موجود در دامین، نوع محتوی، میزان پهنای باند مصرفی، زمان دسترسی و ...

- ایجاد و مدیریت DMZ

- ایجاد مرکز احراز هویت کاربران (CA)

- امکان کنترل و مدیریت محتوای ترافیک عبوری بر اساس نوع نرم افزار و داده و یا مشخصات سرویس دهنده مانند :

http, https, ftp, yahoo messenger, Skype, .pdf, .swf, .GIF, .jpeg, .mp3, .avi, …

۲- واژه های کلیدی

دیواره آتش (Firewall) ، سرویس دهنده نهان گاه (Cache Server) ، امنیت (Security) ، شبکه (Network) ، لبه شبکه (Network Edge) ، انتشار (Publish) ، پراکسی (Proxy)

MS مخفف Microsoft ، DMZ مخفف Demilitarized Zone ، CA مخفف certification authority

۳- مقدمه

هدف اصلی از نگارش این مستند، آشنایی هرچه بیشتر و دقیقتر با نرم افزار امنیتی MS Forefront TMG 2010 و نحوه عملکرد و ساختار های این نرم افزار قدرتمند امنیتی می باشد. این نرم افزار از ترکیب چندین بخش مختلف به وجود آمده است که هر کدام به تنهایی دارای ساختار خاص خود هستند و با ترکیب شدن در یک مجموعه واحد و منسجم یک راهکار کامل امنیتی را تشکیل داده اند. بدین ترتیب میتوان گفت نرم افزار MS Forefront 2010 یکی از منسجم ترین و قدرتمندترین نرم افزارهای مدیریت و حفاظت از شبکه است که با ترکیب قابلیت های گوناگون توانسته پاسخگوی طیف گسترده ای از نیاز های کاربران و مدیران شبکه های بزرگ و متوسط باشد.

از مهمترین دستاور های حاصل از استقرار و بکارگیری این نرم افزار در شبکه یک سازمان می توان به موارد زیر اشاره نمود:

الف – شناسایی، کنترل و حذف دسترسی های غیر مجاز، عملیات نفوذ (Hack) ، شنود (Sniffing) و ایجاد اختلال در سیستم ها و سرویس ها (DDOS) از جانب کاربران ناشناس اینترنت.

ب- بهره گیری از امکان انتشار وب (WEB Publishing) و برقراری امکان دسترسی کاربران مجاز به سیستم اتوماسیون اداری از طریق اینترنت از هر نقطه دنیا و صرفه جویی قابل ملاحظه در استفاده از سرویس پر هزینه اینترانت در کنار توسعه آسان در فراهم آوردن دسترسی مخاطبین راه دور (Remote Office Users).

با استفاده از امکان انتشار وب در نرم افزار امنیتی MS Forefront ، ضمن تأمین امنیت و محرمانگی، امکان دسترسی از راه دور افراد مجاز از طریق اینترنت به سیستم اتوماسیون اداری فراهم می گردد. استفاده از این تکنولوژی دقیقا با 3 هدف اصلی مورد انتظار از استقرار استاندارد سیستم مدیریت امنیت اطلاعات (ISMS) مطابقت خواهد داشت. این سه هدف عبارتند از:

1- Confidentiality : محرمانگی یا کسب اطمینان از اینکه اطلاعات سازمان تنها در دسترس افراد مجاز خواهد بود.

2- Integrity : صحت اطلاعات یا اطمینان از تمامیت و صحت اطلاعات و پردازش آنها

3- Availability : دردسترس بودن یا اطمینان از اینکه افراد مجاز در هر زمان به اطلاعات مجاز دسترسی خواهند داشت.

این سه پارامتر مهم در قالب یک مثلث به شکل زیر نمایش داده می شوند.

ج-

بهره گیری از امکان سرویس دهنده نهانگاه (Cache Server) که باعث صرفه جویی در پهنای باند مصرفی و افزایش سرعت

دسترسی به محتوی وب خواهد شد.با استفاده از این

امکان نرم افزار امنیتیTMG 2010

MS Forefront، اطلاعات بازدید شده توسط کاربران در داخل Cache ذخیره شده و در هنگام بازدید مجدد همین محتوی

توسط کاربر دیگر، این اطلاعات به جای اینترنت از داخل Cache و با سرعت

بیشتر در اختیار کاربر قرار می گیرد.

د- بهره گیری از امکانات مدیریتی بی نظیر نرم افزار امنیتی MS Forefront TMG 2010 در خصوص مانیتورینگ محتوی بازدید شده توسط کاربران اینترنت. امکانات کنترل، و گزارش گیری این نرم افزار امنیتی در خصوص محتوی بازدید شده توسط کاربران اینترنت در نوع خود بی نظیر است.

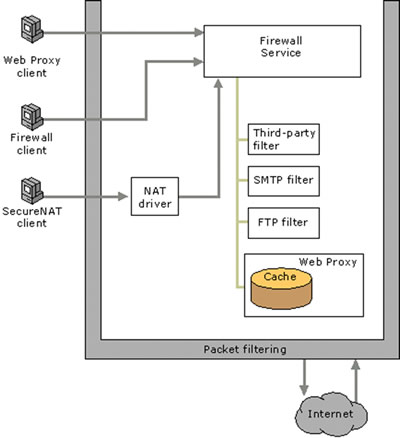

4- معرفی نرم افزار MS Forefront TMG 2010

نرم افزار MS Forefront TMG 2010 در اواسط سال 2009 توسط شرکت مایکروسافت برای نصب بر روی سیستم عامل Windows Server 2008 عرضه گردیده است. این نرم افزار در حقیقت نسخه جدیدی نرم افزار امنیتی MS ISA Server 2006 است و قابلیت ها و توانایی های منحصر به فردی به آن اضافه شده است. در شکل زیر معماری نرم افزار امنیتی MS Forefront TMG 2010 نمایش داده شده است:

5- معرفی امکانات و قابلیت های نرم افزار امنیتی2010 MS Forefront TMG

نرم افزار 2010 MS Forefront TMG دارای قابلیت های اصلی و جانبی زیر است:

- دیواره آتش

- مسیریابی

- ایجاد تعادل بار در شبکه (NLB)

- پشتیبانی از شبکه های خصوصی مجازی (VPN)

- نهان سازی اطلاعات (Cache)

- پراکسی (Proxy)

- مشاهده و ثبت وقایع

۶- نهانگاه (Cache)

با استفاده از قابلیت نهان سازی اطلاعات میتوان درخواستهای وب و فایل کاربران شبکه را نهان سازی کرد تا در هنگام درخواست های تکراری با صرفه جویی در زمان و پهنای باند بتوان به آن درخواست ها از طریق اطلاعات رایانه سرویس دهنده پاسخ گفت. بخش نهان سازی دارای قابلیت های زیر است:

- Automatic & Scheduled Caching : در این قابلیت، MS Forefront TMG 2010 به طور هوشمندانه در ساعات مشخصی(ساعاتی که ترافیک شبکه کم است) به سراغ سایتهایی که قبلا ذخیره شدهاند، اما زمان دسترسی مجاز آن ها تمام شده رفته و به طور خوکار آن ها را به روزرسانی میکند. MS Forefront TMG 2010 این عمل را با اولویت دادن به سایت های محبوب (سایت هایی که بیش از سایر سایتها توسط کاربران درخواست شده اند) انجام می دهد. نتیجه این کار این استکه سایتهای محبوب کاربران همواره به صورت به روزشده در MS Forefront TMG 2010برای تحویل به کاربران، نهان سازی می شوند. ضمن این که مدیر شبکه به صورت دستی نیز میتواند ساعاتی را برای بهروزرسانی سایتهای دلخواه تعیین کند.

- Reverse Caching : با استفاده از این قابلیت، MS Forefront TMG 2010 می تواند اطلاعاتی را که بر روی سرویس دهنده وب شبکه داخلی قرار دارند را پس از آن که یک بار در اختیار کاربران موجود در اینترنت قرار داد، بر روی خود نهانسازی نموده و درصورت تقاضای مجدد، بدون مراجعه به سرویس دهنده وب، اطلاعات نهان سازی شده را در اختیار کاربران قرار دهد. این خاصیت موجب کاسته شدن ترافیک بر روی سرویس دهنده وب می شود.

- Transparent Cache : یکی از قابلیت های MS Forefront TMG 2010 این است که به صورت شفاف قابلیت نهان سازی اطلاعات را دارد.

- Distributed and Hierarchical Caching : به جای یک سرویسدهنده نهان گاه،MS Forefront TMG 2010 می تواند از چندین سرویس دهنده نهان گاه در شبکه استفاده کرده و همه آن ها را به صورت یک آرایه درآورد. در این حالت تمام سرویس دهندگانMS Forefront TMG 2010 دست به دست هم داده و یک بانک اطلاعاتی از مطالب نهان سازی شده را تشکیل می دهند. این در حالی است که که محتوای نهان سازی شده از لحاظ فیزیکی بر روی این سرویس دهندگان توزیع شده و هر کدام قسمتی از اطلاعات را ذخیره می نمایند.

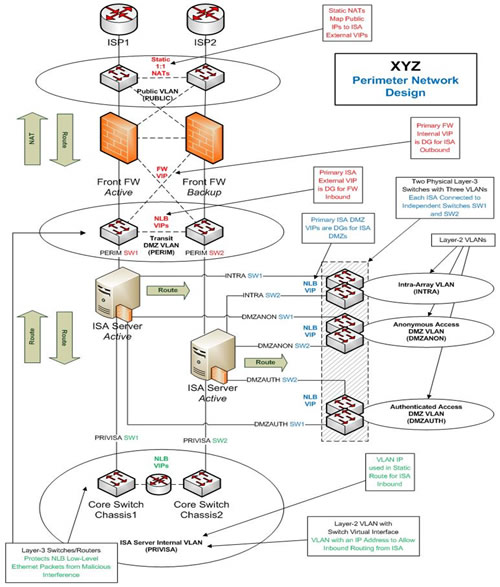

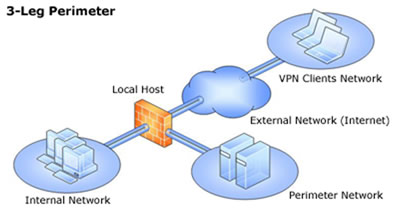

۷- محیط چند شبکه ای (Multi-Network):

هر محیط چندشبکه ای در یک شبکه سازمانی، از گروه های شبکه که ارتباط میان آنها را مسیریاب و یا دیواره آتش برقرار میکند، تشکیل شده است. در این حالت تمام ترافیک عبوری از مبدا خارج از شبکه به داخل یا از داخل شبکه به خارج توسط قوانین فایروالی قابل کنترل و مدیریت می باشد.

۸- دیواره آتش ( Firewall )

دیواره آتش (Fire wall) سیستمى است بین کاربران یک شبکه محلى و یک شبکه بیرونى (مثل اینترنت)که ضمن نظارت بر دسترسى ها، در تمام سطوح، ورود و خروج اطلاعات را تحت نظر دارد. بر خلاف تصور عموم کاربرى این نرم افزارها صرفاً در جهت فیلترینگ سایت ها نیست. براى آشنایى بیشتر با نرم افزارهاى دیواره هاى آتش، آشنایى با طرز کار آنها شاید مفیدترین راه باشد. در وهله اول و به طور مختصر مى توان گفت بسته هاى TCP/IP قبل و پس از ورود به شبکه وارد دیواره آتش مى شوند و منتظر مى مانند تا طبق معیارهاى امنیتى خاصى پردازش شوند. حاصل این پردازش احتمال وقوع سه حالت است:

- اجازه عبور بسته صادر مى شود.

- بسته حذف مى شود.

- بسته حذف مى شود و پیام مناسبى به مبدا ارسال بسته فرستاده مى شود.

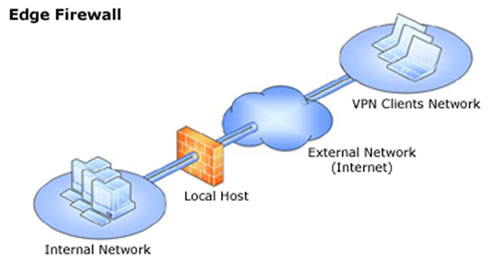

ساختار و عملکرد با مشخصات فوق ، تعریف دیواره آتش محلى است که به منظور بررسی ترافیک عبوری اطلاعات در لبه شبکه نصب شده و عملکرد آن به گونه اى که بسته ها براساس تابعى از قواعد امنیتى و حفاظتى پردازش شده و براى آنها مجوز عبور یا عدم عبور صادر شود. دیواره آتش مى تواند به عنوان یک گلوگاه باعث بالا رفتن ترافیک، تاخیر، ازدحام و بن بست شود. از آنجا که معمارى TCP/IP به صورت لایه لایه است (شامل ۴ لایه: فیزیکى، شبکه، انتقال و کاربردى) و هر بسته براى ارسال یا دریافت باید از هر ۴ لایه عبور کند بنابراین براى حفاظت باید فیلدهاى مربوطه در هر لایه مورد بررسى قرار گیرند. بیشترین اهمیت در لایه هاى شبکه، انتقال و کاربرد است چون فیلد مربوط به لایه فیزیکى منحصر به فرد نیست و در طول مسیر عوض مى شود. پس به یک دیواره آتش چند لایه نیاز داریم. سیاست امنیتى یک شبکه مجموعه اى از قواعد حفاظتى است که بنابر ماهیت شبکه در یکى از سه لایه دیواره آتش تعریف مى شوند. کارهایى که در هر لایه از دیواره آتش انجام مى شود عبارت است از:

- تعیین بسته هاى ممنوع (سیاه) و حذف آنها یا ارسال آنها به سیستم هاى مخصوص ردیابى (لایه اول دیواره آتش)

- بستن برخى از پورت ها متعلق به برخى سرویس ها مثلTelnet، FTP و... (لایه دوم دیواره آتش)

- تحلیل برآیند متن یک صفحه وب یا نامه الکترونیکى یا .... (لایه سوم دیواره آتش)

در لایه اول فیلدهاى سرآیند بسته IP مورد تحلیل قرار مى گیرد:

- آدرس مبدأ: برخى از ماشین هاى داخل یا خارج شبکه حق ارسال بسته را ندارند، بنابراین بسته هاى آنها به محض ورود به دیواره آتش حذف مى شود.

- آدرس مقصد: برخى از ماشین هاى داخل یا خارج شبکه حق دریافت بسته را ندارند، بنابراین بسته هاى آنها به محض ورود به دیواره آتش حذف مى شود.

- IP: آدرس هاى غیرمجاز و مجاز براى ارسال و دریافت توسط مدیر مشخص مى شود.

- شماره شناسایى یک دیتا گرام تکه تکه شده: بسته هایى که تکه تکه شده اند یا متعلق به یک دیتا گرام خاص هستند حذف مى شوند.

- زمان حیات بسته: بسته هایى که بیش از تعداد مشخصى مسیریاب را طى کرده اند حذف مى شوند.

- بقیه فیلدها: براساس صلاحدید مدیر دیواره آتش قابل بررسى اند.

بهترین خصوصیت لایه اول سادگى و سرعت آن است چرا که در این لایه بسته ها به صورت مستقل از هم بررسى مى شوند و نیازى به بررسى لایه هاى قبلى و بعدى نیست. به همین دلیل امروزه مسیریاب هایى با قابلیت انجام وظایف لایه اول دیواره آتش عرضه شده اند که با دریافت بسته آنها را غربال کرده و به بسته هاى غیرمجاز اجازه عبور نمى دهند. با توجه به سرعت این لایه هر چه قوانین سختگیرانه ترى براى عبور بسته ها از این لایه وضع شود بسته هاى مشکوک بیشترى حذف مى شوند و حجم پردازش کمترى به لایه هاى بالاتر اعمال مى شود.

در لایه دوم فیلدهاى سرآیند لایه انتقال بررسى مى شوند:

- شماره پورت پروسه مبدأ و مقصد: با توجه به این مسئله که شماره پورت هاى استاندارد شناخته شده اند ممکن است مدیر دیواره آتش بخواهد مثلاً سرویس FTP فقط براى کاربران داخل شبکه وجود داشته باشد بنابراین دیواره آتش بسته هاى TCP با شماره پورت ۲۰ و ۲۱ که قصد ورود یا خروج از شبکه را داشته باشند حذف مى کند و یا پورت ۲۳ که مخصوص Telnet است اغلب بسته است. یعنى بسته هایى که پورت مقصدشان ۲۳ است حذف مى شوند.

- کدهاى کنترلى: دیواره آتش با بررسى این کدها به ماهیت بسته پى مى برد و سیاست هاى لازم براى حفاظت را اعمال مى کند. مثلاً ممکن است دیواره آتش طورى تنظیم شده باشد که بسته هاى ورودى با SYN=1 را حذف کند. بنابراین هیچ ارتباط TCP از بیرون با شبکه برقرار نمى شود.

- فیلد شماره ترتیب و :Acknowledgement بنابر قواعد تعریف شده توسط مدیر شبکه قابل بررسى اند. در این لایه دیواره آتش با بررسى تقاضاى ارتباط با لایه TCP، تقاضاهاى غیرمجاز را حذف مى کند. در این مرحله دیواره آتش نیاز به جدولى از شماره پورت هاى غیرمجاز دارد. هر چه قوانین سخت گیرانه ترى براى عبور بسته ها از این لایه وضع شود و پورت هاى بیشترى بسته شوند بسته هاى مشکوک بیشترى حذف مى شوند و حجم پردازش کمترى به لایه سوم اعمال مى شود.

در لایه سوم حفاظت براساس نوع سرویس و برنامه کاربردى صورت مى گیرد:

در این لایه براى هر برنامه کاربردى یک سرى پردازش هاى مجزا صورت مى گیرد. بنابراین در این مرحله حجم پردازش ها زیاد است. مثلاً فرض کنید برخى از اطلاعات پست الکترونیکى شما محرمانه است و شما نگران فاش شدن آنها هستید. در اینجا دیواره آتش به کمک شما مى آید و برخى آدرس هاى الکترونیکى مشکوک را بلوکه مى کند، در متون نامه ها به دنبال برخى کلمات حساس مى گردد و متون رمزگذارى شده اى که نتواند ترجمه کند را حذف مى کند. یا مى خواهید صفحاتى که در آنها کلمات کلیدى ناخوشایند شما هست را حذف کند و اجازه دریافت این صفحات به شما یا شبکه شما را ندهد.

9- مقایسه سیستم فایروالینگ MS Forefront با فایروال های سخت افزاری

امروزه دیواره آتش در دو نوع سخت افزاری و نرم افزاری وجود دارد. مزیت عمده دیواره های آتش سخت افزاری در سرعت آنها می باشد. از نمونه های سختافزاری میتوان به Cisco ASA اشاره کرد. شرک مایکروسافت ادعا میکند تمامی قابلیتهای یک دیواره آتش سختافزاری در MS Forefront TMG 2010 گنجانده شده است و به دلیل قیمت بسیار کمتر برای استفاده اقتصادی تر است. در زیر بصورت خلاصه به برخی از قابلیت های نرم افزار امنیتی MS Forefront TMG 2010 اشاره شده و در انتها در جدولی، امکانات نسخه جدید با نسخه قدیمی آن مقایسه گردیده است:

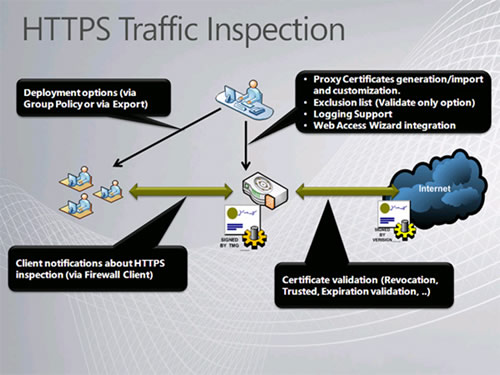

1- 1- یکی از بارزترین امکانات نرم افزار امنیتی MS Forefront TMG 2010 ، امکان پالایش پروتکل HTTPS است.

12- 2- کنترل استفاده از اینترنت

2- 3- پالایش (Filtering) بسته ها بر اساس لایه ها مختلف مدل TCP/IP

34- 4- قابلیت تشخیص نفوذ (IDS)

در جدول زیر مقایسه اجمالی میان امکانات MS Forefront TMG 2010 Enterprise ، MS Forefront TMG 2010 MBE و MS ISA 2006 صورت گرفته است:

|

ISA 2006 |

TMG MBE |

TMG |

|

|

Firewall |

√ |

√ |

√ |

|

VPN (site-to-site and remote access) |

√ |

√ |

√ |

|

Web proxy |

√ |

√ |

√ |

|

Caching |

√ |

√ |

√ |

|

Arrays for load balancing and failover |

√ |

√ |

|

|

Non-domain joined gateway |

√ |

√ |

|

|

Windows Server 2008 64-bit support |

√ |

√ |

|

|

Web anti-malware |

√ |

√ |

|

|

HTTPS inspection |

√ |

||

|

E-mail security |

√ |

||

|

Network Inspection System |

√ |

||

|

ISP redundancy |

√ |

||

|

Centrally manage Standard and Enterprise Edition gateways together (requires Enterprise Edition gateway) |

√ |

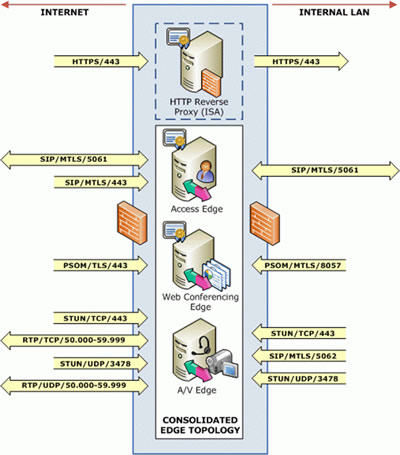

10 - انتشار سرویس (Service Publishing)

در این حالت تمام کسانی که بخواهند از طریق اینترنت به سرویس دهنده وب داخلی دسترسی پیدا کنند، مستقیما با آن ارتباط ندارند بلکه MS Forefront TMG 2010 این اطلاعات را در اختیار کاربران قرار میدهد.

مزایای این قابلیت عبارتند از:

- افزایش امنیت شبکه در حالی که اطلاعات سرویس دهندگان داخلی بدون هیچ مشکلی از طریق اینترنت قابل دریافت است.

- فراهم شدن امکان نهان سازی معکوس.

معایب این قابلیت عبارتند از:

- افزایش بار بر روی MS Forefront TMG 2010 در صورت عدم پیکربندی مناسب.

- نیاز به انجام تنظیمات دقیق که در نتیجه هنگام بروز مشکل برای ردیابی آن به مدت زمان بیشتری نیاز است.

MS Forefront TMG 2010 برای فراهم کردن ایمنی بیشتر، اجازه قرار دادن سرویس دهنده وب را در پشت دیواره آتش در هر دو شبکه سازمانی و محیطی می دهد.

11- تهدید ها و معایب

با وجود همه امکانات و مزایای استفاده از MS Forefront TMG 2010، توجه به نکات زیر ضروری به نظر می رسد:

- نسخه ای که در طرح پایلوت مورد استفاده قرار گرفته از نوع MS Forefront TMG 2010 MBE است که بصورت Crack شده مورد استفاده قرار گرفته است. با وجود اینکه در کشور ما سالها ست که از محصولات شرکت مایکروسافت بصورت غیر مجاز استفاده می شود، تکیه کردن به نرم افزار غیر اصلی از نظر منطقی صحیح نمی باشد. بهتر است پس از تست و اطمینان از صحت عملکرد و کاربری آن ، نسبت به خرید لیسانس نرم افزار مذکور از فروشنده معتبر در خارج از کشور اقدام گردد.

- سیستم عامل میزبان نرم افزار مذکور نیز از نوع Microsoft Windows 2008 64bit است که مانند سایر سرورهای مورد استفاده در اکثر سازمان های داخل کشور، از نوع غیر اصلی و کرک شده می باشد.

- راهبری سیستم فایروالینگ MS Forefront TMG 2010 با توجه به بهره گیری از تکنولوژی جدید نیازمند دانش نسبتا بالایی است که در صورتیکه از کارشناسان خبره و متخصص در این زمینه استفاده نشود می تواند ریسک و تهدید شبکه را افزایش داده و موجب تأثیر معکوس گردد.

- یک سیستم فایروالینگ کامل، معمولا از چندین لایه بصورت Front-End Firewall ، Back-End Firewall و Edge Firewall تشکیل شده که پیشنهاد می شود بررسی بهره گیری از یک سیستم فایروالینگ سخت افزاری نیز در دستور کار قرار گیرد.

خیلی از مطلبی که ارسال کردید متشکرم.

متاسفانه برای توضیح راجع به forefront TMG مطلب زیادی بزبان فارسی وجود نداره.

از لطف شما بسیار متشکرم.

بسیار عالی بود.ممنون

با سلام خدمت شما

از دقت و حوصله ای که برای تنظیم این مطلب داشتید بسیار سپاسگزارم. خیلی استفاده کردیم. ممنون

با سلام

خیلی مطالبتون واسم مفید بود.مرسی

الهی خیر از جونیت ببینی.

با سلام

بینهایت سپاس.

عالی بود